Vývoj mobilních telefonů postupně otevřel široké možnosti, jak být s ostatními uživateli ve spojení. Původně jsme svěřovali bezpečnost naší komunikace do rukou zákonem regulovaných operátorů, dnes však většina textové komunikace probíhá pomocí internetu přes Instant Messaging. Na výběr je velké množství aplikací, mezi kterými uživatel může vybírat a svěřit jim tak svou důvěru. Tento článek krátce shrnuje běžně používané aplikace na našem území z pohledu bezpečnosti uživatele a možností v rámci digitální forenzní analýzy.

Úvod

Komunikace přes textové zprávy je stále nejrozšířenějším způsobem, jak komunikovat pomocí mobilního telefonu. Zprávy mohou do vyšetřování přinést nové skutečnosti, proto jsou v rámci zajišťování dat řazeny vždy na první příčky. Klasické SMS zprávy, kterým dnes podíl užívání klesá, jsou ve většině případů zajištěny bez problémů, tedy pokud se z mobilního zařízení podaří alespoň některá data dostat. V případě překonání zabezpečení (a šifrování), jsou ukládány bez další ochrany v SQLite databázích.

V dnešní době již ale běžných 160 znaků SMS zprávy na komunikaci nestačí. Běžně se v rámci textové komunikace zasílají obrázky, videa, nebo hlasové zprávy. Ty lze zasílat samozřejmě i v rámci GSM sítě pomocí služby MMS, která rozšiřuje SMS právě o multimédia. Služba se příliš neuchytila, zejména proto, že v dnešní době neomezených tarifů nebývá v rámci balíčků zdarma a jsou s ní stále spojeny další poplatky. Nejrozšířenější jsou tedy aplikace Instant Messaging, které umožňují v rámci internetu posílat zprávy a multimédia v reálném čase.

Důraz na bezpečnost je větší než kdekoli jinde. Uživatelé začínají dbát na své soukromí a zajímá je tedy, jaké informace o nich poskytovatel služby sbírá anebo naopak, k jakým informacím se může dostat útočník, nebo např. orgán činný v trestním řízení. Implementace všech bezpečnostních prvků tyto možnosti samozřejmě stěžuje a následkem toho vzniká problém s obnovou komunikace na zkoumaných zařízeních, nebo se uživatel může potýkat s problémy při ztrátě zařízení, či pouhou výměnou zařízení za nové.

Jedním z nejznámějších pojmů, v rámci Instant Messagingu, je end-to-end encryption. Toto šifrování nedefinuje způsob ukládání zpráv na serveru, nebo zařízení, ale značí pouze šifrování zpráv v rámci přenosu dat po síti a díky tomuto způsobu šifrování by zprávy měl být schopný číst pouze odesílatel a příjemce. Komunikace tedy v rámci sítě prakticky nelze odposlouchávat. Tento způsob komunikace je již dnes běžným standardem, bez známých výjimek. Poskytovatelé se jím i přesto rádi chlubí, zejména proto, aby ujistili uživatele, že je v bezpečí. To ale není jediná záležitost, na kterou by se měl koncový uživatel zaměřit. Instalací aplikace dnes musí potvrdit přístupy k různým datům a informacím, která mohou být ve spojení s běžnou komunikací nerelevantní a poskytovatel tak pouze sbírá data uživatele. Způsob ochrany uživatele se v různých aplikacích liší a neustále se vyvíjí, proto je s novými verzemi někdy těžké sledovat, jak si aplikace v rámci bezpečnosti aktuálně stojí oproti ostatním.

Aplikací pro komunikaci je dnes velmi mnoho, na našem území jsou ale nejrozšířenější aplikace Whatsapp, Viber, Facebook Messenger, Signal, Telegram, nebo služba iMessage, která je automaticky implementovaná do zařízení s iOS. V rámci tohoto článku se pokusím objasnit základní bezpečnostní prvky aplikací z pohledu uživatele, ale i možnosti jejich následné analýzy. To se však může lišit v různých verzích aplikací na různých verzí operačního systému.

Whatsapp z pohledu uživatele

Whatsapp je dle aktuálních dat stále nejpoužívanějším řešením, které funguje na obou nejrozšířenějších platformách iOS a Android. Existují i řešení pro počítače, pro ty je však nutné, aby spárovaný telefon s účtem měl přístup k internetu, a tak sloužil jako jakýsi server. Řešení pro počítače neukládá žádné zprávy, pouze nahrazuje možnost webového rozhraní. Okamžitě při otevření nové konverzace se Whatsapp pyšní sdělením o aplikaci end to end encryption. Přitom ještě před několika lety byl právě Whatsapp kritizován za zasílání zpráv ve formátu prostého textu, který zvyšoval riziko zachycení obsahu komunikace během přenosu. Dnes je přenos již šifrovaný. V nastavení je několik možností, jak dále zvýšit zabezpečení. Základní možností, kterou dnes nabízí většina běžných IM aplikací, je možnost použití zabezpečení při přístupu do aplikace. Lze použít Face ID nebo čtečku otisku prstu, a tak je možné výrazně omezit riziko zneužití aplikace. Není však možné použít kódový zámek s kombinací Face ID (a jiných alternativ), jak tomu bývá zvykem. Další možností zabezpečení je volba získávání oznámení při změně šifrovacích klíčů u vašich kontaktů a s tím spojené ověření identity kontaktů. Tato oznámení je ovšem nutno brát s rezervou, ve většině případů neznamenají narušení důvěrnosti komunikace – klíče se zaměňují například při přeinstalování aplikace nebo změně telefonu. U jednotlivých chatů pak lze nastavit automatické mazání zpráv, nebo lze odeslanou zprávu za jistých podmínek odstranit i u příjemce.

Facebook, vlastník Whatsappu, neukládá zálohy zpráv na svých serverech, s výjimkou těch, které ještě nebyly doručeny – např. v případě, že uživatel není k dispozici.

V rámci iOS probíhá zálohování Whatsapp přes zálohu iTunes nebo iCloud, další možnosti je přidat zálohu na iCloud Drive. U Androidu je možnost lokální zálohy nebo zálohy na Google Drive.

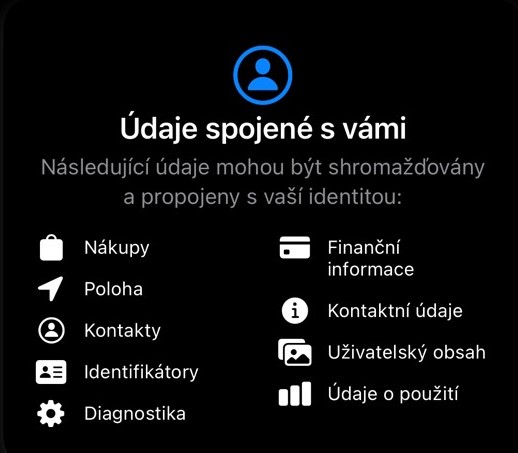

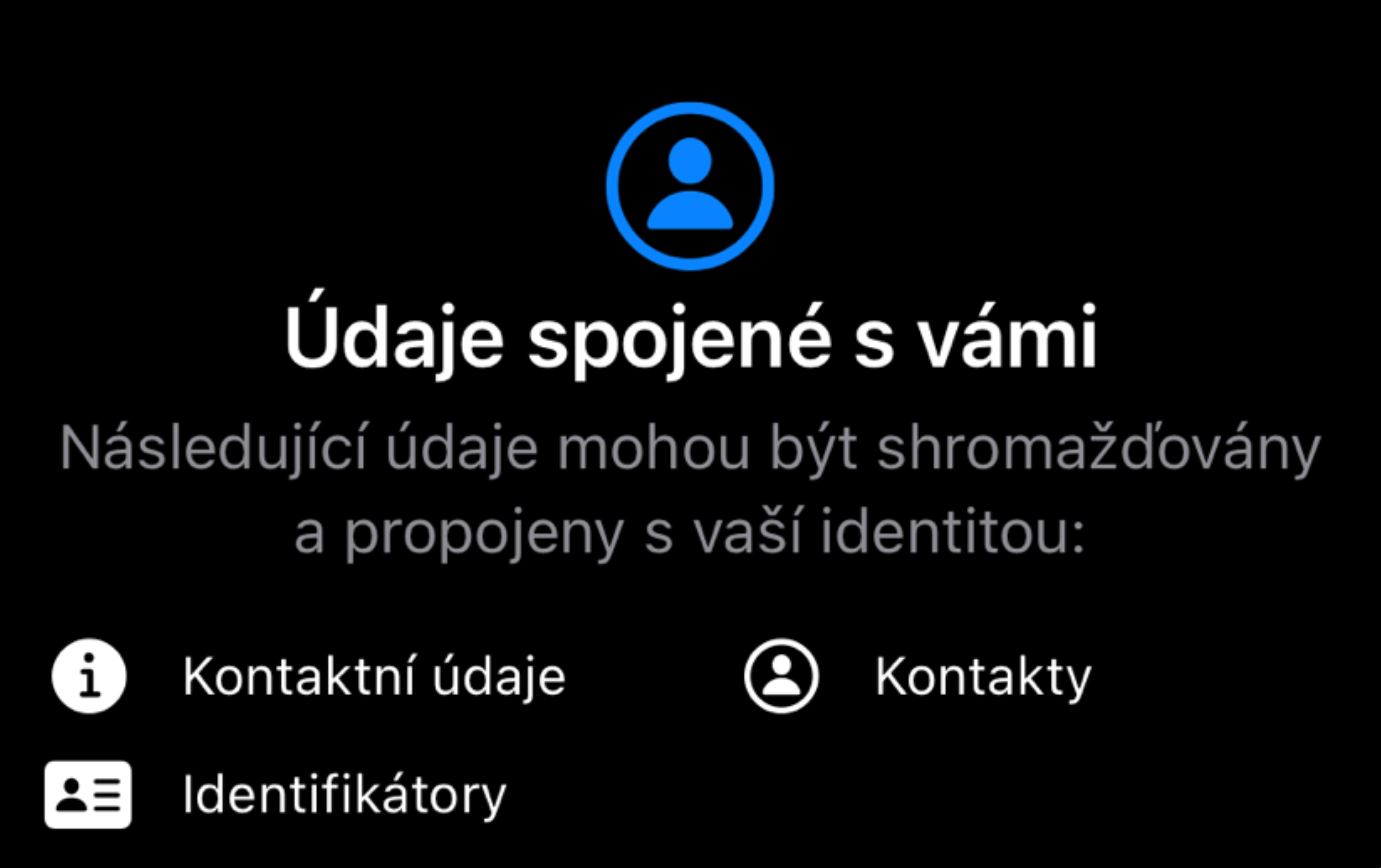

V nových verzí iOS a u systému Android již standardně informuje operační systém uživatele o údajích, které vývojář shromažďuje. Následující obrázek tyto údaje ukazuje. Jak mohou být pro Facebook relevantní posuďte sami.

Whatsapp z pohledu DF

Vzhledem k titulu nejpoužívanější aplikace pro zasílání zpráv je Whatsapp v rámci digitální forenzní analýzy rozhodně nejzajímavější. Samotné zprávy na zařízení šifrované nejsou (pokud není šifrované celé zařízení).

Databáze zpráv se nachází v souborovém systému zařízení. Přístup k těmto datům může být složitý, ve většině případů je nutné použít fyzickou extrakci. Ta ovšem není vždy možná a záleží tak na konkrétním zařízení. Přitom zálohy konverzací jsou nejběžnější metodou, pomocí které je možné data ze zařízení získat. Dešifrovat je lze pomocí klíče, který je uložen v zařízení, přístup k němu je ale omezen, stejně jako k databázi. Bez tohoto klíče se obejdeme v případě, že je k dispozici SIM s číslem navázaným na účet Whatsapp.

Existují nástroje, které umožňují v této situaci zprávy obnovit a zpracovat, právě pomocí aktivní SIM karty spojené s daným účtem Whatsapp.

Záloha iTunes, která je v rámci iOS často jedinou možností, jak data ze zařízení získat, zálohu Whatsapp nešifruje, pokud samozřejmě není šifrovaná sama o sobě. Důležité je zmínit i to, že média v rámci záloh nebývají šifrovaná nikdy.

Jak již bylo zmíněno, Facebook neukládá zálohy zpráv na svých serverech, pouze ty nedoručené. To znamená, že pokud provozovatel vyhoví dožádání orgánu veřejné moci (ne vždy tomu tak je), předá pouze zprávy nedoručené. Ty navíc ukládá na serverech pouze po dobu 30 dnů. Zajímavým detailem, týkajícím se smazaných zpráv, může být to, že odesílatel může příjemci zprávu odstranit i po doručení. Stále však na zařízení zůstává časová značka, která může odhalit alespoň to, že podezřelý v určitý čas s někým komunikoval.

Viber z pohledu uživatele

Viber na trh přišel ve stejné době jako Whatsapp, ale nikdy u uživatelů nedosáhl takové oblíbenosti, jako jeho konkurent. Na našem území patří, nebo minimálně patřil, mezi ty používanější, proto považuji za vhodné ho do tohoto výčtu zahrnout. Stejně jako Whatsapp používá end to end encryption, možnost zamknout a skrýt některé chaty, ověřování kontaktů, nebo automatické mazání zpráv. Shodně též na svých serverech ukládá jen nedoručené zprávy. Zajímavostí je funkce umožňující v rámci skrytých chatů vidět, pokud druhá strana k uložení zpráv použila snímek obrazovky.

Zálohy není možné ukládat lokálně, pouze na Google Drive, iCloud Drive, nebo v rámci zálohy iTunes/iCloud. Ani v jednom z těchto případů není použito další ochrany.

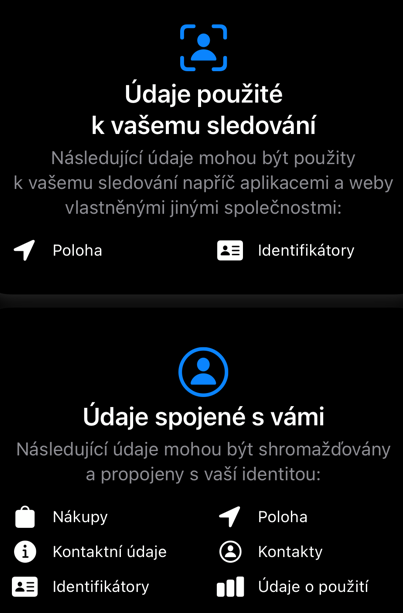

Následující obrázek opět ukazuje informace, ke kterým aplikace může vyžadovat přístup:

Viber z pohledu DF

Opět platí, že data v zařízení nejsou nijak šifrovaná, pokud není šifrováno zařízení samotné. V rámci systému iOS by k datům z aplikace Viber měla postačovat záloha iTunes, u zařízení Android je databáze přístupná pomocí fyzické extrakce.

V rámci záloh vývojář spoléhá na ochranu poskytovatele cloudové služby, na kterou byla záloha provedena, na což upozorňuje přímo u možnosti zálohování. Přístup k takové záloze by se měl rovnat přístupu ke zprávám jako takovým.

Co se týká skrytých konverzací, ty se v prostředí operačního systému nezobrazí, dokud není zadán příslušný kód. Je nutné upozornit, že se neobjeví ani v cloudových zálohách. V rámci přístupu přímo k databázi je možné tyto zprávy získat pomocí běžných nástrojů. Stejně jako u Whatsapp platí, že ze serverů vývojáře je možné získat pouze nedoručené zprávy. Viber nabízí řešení i pro PC, kde na rozdíl od Whatsappu jsou zprávy lokálně uloženy (s výjimkou skrytých konverzací).

Telegram z pohledu uživatele

Telegram je služba, která běží na vlastním cloudovém prostředí. Tím se od ostatních liší v několika směrech. Mimo hovory a tajné konverzace využívá pro běžnou komunikaci odlišný druh šifrování. V rámci end to end encryption probíhá šifrování na bázi klient klient, u běžných konverzací v aplikaci Telegram probíhá ve formě klient server a server klient. Tento fakt vývojář obhajuje skutečností, že bez tohoto systému by nebyl schopen zajistit některé specifické funkce aplikace – mezi ně patří Lv. kanály, schopné obsloužit až 200 000 uživatelů.

Uživatel může k datům přistupovat z více zařízení, nemusí mít své jedno hlavní aktivní, jako v případě Whatsappu. Je opět možné využívat podobné bezpečnostní funkce, jako u výše zmíněných aplikací – automatické mazání zpráv nebo tajné konverzace. Navíc je ale možné přidávat si uživatele pouze pomocí přezdívky (telefonní číslo je nutné pouze k aktivaci účtu), nebo využít proxy server. Možnost použití proxy je ve větší míře používána v zemích, kde je tato služba zakázána, tuto funkcionalitu lze ovšem použít i k prostému zvýšení bezpečnosti uživatele.

Aplikace umožnuje nastavení svého přístupového kódu v kombinaci s čtečkou otisku prstu nebo rozpoznáním obličeje, navíc lze nastavit dvoufaktorové ověření účtu při přidávání dalšího zařízení. Další z bezpečnostních možností je automatické mazaní účtu v případě nepoužívání, nejkratší doba tohoto nastavení je 1 měsíc.

Vzhledem k tomu, že celá služba využívá vlastní servery, starají se tyto i o zálohování. Není zde možnost nastavení zálohy na vlastní cloudové řešení. Jedinou výjimkou jsou tajné konverzace, které jsou ukládány výhradně na koncové zařízení.

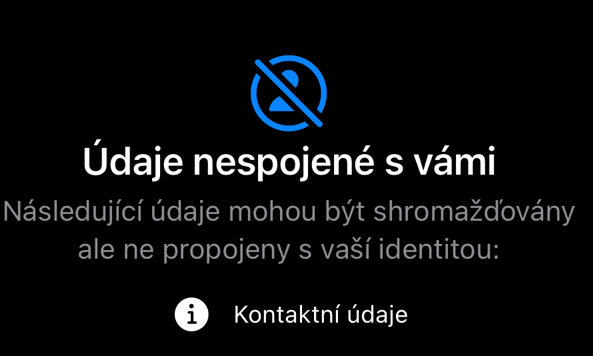

Na obrázku níže jsou uvedené informace, se kterými aplikace může pracovat. Je vhodné zdůraznit, že jich je řádově méně, než v případě Whatsappu nebo Viberu.

Telegram z pohledu DF

Obsah databází je v zařízeních ukládán nešifrovaný, proto opět platí, že je možnost data získat fyzickou extrakcí. To v tomto případě platí i u iOS, protože Telegram data nepředává pomocí zálohy iTunes/iCloud, a tak je nutné u zařízení Apple vytvořit GrayKey image nebo zařízení jailbreaknout pomocí checkra1n. V případě takového přístupu je reálná možnost obnovit smazané zprávy, pokud byly smazány nedávno. Pokud na zařízení není jailbreak, lze v některých případech získat alespoň obsah cache aplikace.

Existují řešení, která dokáží obsah na serverech Telegramu stáhnout pomocí telefonního čísla (odemčené SIM karty), ověřovacího tokenu, nebo pomocí proxy serveru. Stále však platí, že tajné konverzace jsou uloženy pouze na jednom koncovém zařízení a při stažení dat ze serveru tak nebudou zajištěny.

Orgán veřejné moci však může dožádat data ze serverů Telegramu a tím získat všechna data, s výjimkou tajných chatů. Telegram však nevyhovuje všem žádostem, některé dokonce ignoruje. I proto je v některých zemích zakázán.

Signal z pohledu uživatele

Signal dlouhou dobu nepatřil mezi nejpoužívanější aplikace, ale řadí se rozhodně k těm nejbezpečnějším. Od svého uvedení na trh si zakládá na soukromí a bezpečnosti uživatele. Důraz na bezpečnost je viditelný hned po prvním spuštění aplikace, kdy je uživatel vyzván k nastavení hesla do aplikace. To lze vypnout v nastavení v kolonce Advanced. Disponuje všemi základními možnostmi nastavení zabezpečení, které byly zmíněny u předchozích aplikací.

Zajímavou volbou v nastavení je možnost zamezit zobrazení náhledu obsahu aplikace při přepínání aplikací v multitaskingu. Zejména proto využívají toto řešení uživatelé, kteří chtějí mít své konverzace v opravdovém bezpečí. Na rozdíl od ostatních je databáze zpráv v zařízení šifrovaná, proto není možné zprávy číst rovnou z obnovené databáze. End to end encryption řeší Signal svým protokolem. Typově stejný používá i Whatsapp, ovšem v Signalu je využívána bezpečnější verze.

Signal nepodporuje jakoukoli možnost zálohy, ať už do cloudu nebo v rámci iTunes. Na Androidu je možnost přenosu dat pomocí souboru zálohy chráněného speciálním, předem určeným heslem, bez nějž není možné data obnovit. U iOS je možné data přenést pomocí QR kódu. Aplikace může být aktivní pouze na jednom zařízení.

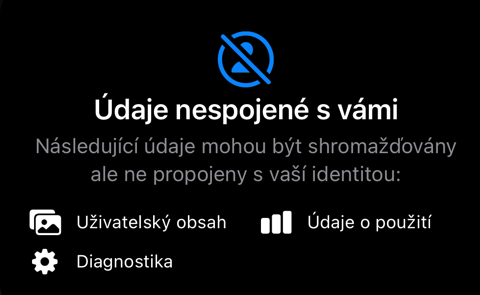

Obrázek opět ukazuje shromažďované informace, ze všech popsaných aplikací je na tom nejlépe.

Signal z pohledu DF

Obsah databází je na zařízení chráněn ještě svým šifrováním, proto není možné přímo číst databázi v případě fyzické extrakce. Pro dešifrování databáze je nutné dešifrovat Apple Keychain nebo Android Keystore, ty totiž obsahují dešifrovací klíče. Získání obsahu Keychain nebo Keystore je zvláštním tématem a pro čtení jejich obsahu není vždy jednoznačná cesta.

Signal na serverech neukládá žádné zprávy, proto také není možné z nich získat jakákoli data. Signal nedovoluje produkovat žádné zálohy, až na jednu malou výjimku v rámci OS Android.

V jistých případech lze data z takto vytvořených záloh obnovit pomocí některých nástrojů. Prvním případem je, pokud je v rámci zařízení nalezena záloha – je ovšem nutné znát Signalem předem určené heslo. Druhou možností je vytvořit zálohu novou, a tím i nové heslo, k tomu je ovšem potřeba přístup do zařízení. Obecně se tedy dá říct, že k zajištění dat z aplikace Signal je nutné mít zařízení s plným přístupem.

V tomto bodě je vhodné zmínit mylnou informaci kolující po internetu, že Cellebrite je schopný proniknout skrz šifrování aplikace a z některých zdrojů je možné se dokonce dozvědět, že je firma schopna komunikaci odposlouchávat. Tak tomu není, Cellebrite se svým řešením nedokáže o nic víc, než zde bylo popsáno.

Threema z pohledu uživatele

Threema je jediným placeným řešením ze všech zmíněných aplikací v tomto článku. Za cenu 79 Kč slibuje kvalitní bezpečné řešení pro nejnáročnější uživatele. Jednou z hlavních výhod Threemy je možnost aplikaci používat anonymně, nemusí být vázaná na telefonní číslo ani e mail. Stejně jako Signal neukládá své zprávy na žádném serveru, ani neeviduje jakoukoli aktivitu uživatele.

Na rozdíl od Signalu i ostatních řešení Threema využívá své soukromé, nepronajaté servery. Pokud uživatel nechce, aplikace nepřistupuje ke kontaktům a přidání nebo ověření uživatele je možné pomocí QR kódu. Pyšní se tím, že na rozdíl od všech zmiňovaných aplikací splňuje všechny podmínky GDRP. Oproti Signalu, Whatsappu a Telegramu (pouze u tajných konverzací) není možné u příjemce dodatečně smazat již odeslané zprávy.

V rámci ochrany dat u iOS Threema spoléhá na řešení Data Protection od Apple a zprávy navíc nešifruje dalším algoritmem. To znamená, že jsou zprávy chráněné uživatelským heslem a klíčem vázaným na zařízení. Na operačním systému Android je databáze šifrovaná a klíč k ní je uložen v telefonu. Pro vyšší bezpečnost proto vývojář doporučuje klíč ochránit dalším heslem, které je pak nutné zadávat při každém dalším startu zařízení.

Chaty lze exportovat v komprimovaném kontejneru, ten je vždy chráněn heslem. Na Androidu lze vytvořit zálohu chatu pro přenos do dalších zařízení. Tato záloha je rovněž šifrovaná a pro její odemčení je nutná znalost hesla. Přenos v rámci iOS je možný pomocí šifrované zálohy iTunes nebo pomocí Quick Start (metoda pro přenos dat z jednoho iOS zařízení na druhé). Opět však platí, že pro zobrazení obsahu je nutné znát heslo.

Politiky zálohování u zařízení Apple jsou nastaveny tak, že pokud vývojář potvrdí možnost zálohy na iTunes, stejná možnost platí pro iCloud, proto lze data Threemy, i přes nedoporučení vývojáře, zálohovat na cloudové řešení Apple. Poslední možností synchronizace je řešení Threema Safe. To umožňuje synchronizovat profil uživatele a jeho nastavení, vždy za použití hesla. V rámci Threema Safe nejsou zálohovány žádné zprávy, ani multimédia. Pro Threema Safe je možno využít proprietární servery Threema nebo servery vlastní.

Na následujícím obrázku je opět ukázka shromažďovaných informací.

Threema z pohledu DF

Vzhledem k tomu, že se Threema řadí mezi nejbezpečnější služby, získat data uživatele není úplně jednoduché. Vývojáři nástrojů pro analýzu dat o podmínkách úspěšného zajištění mluví jen nepřímo, většinou pouze tak, že zmíní Threemu pouze mezi podporovanými aplikacemi.

Lze předpokládat, že uživatelská data je možné obnovit pouze v případě, že zařízení iOS se nachází v režimu AFU (After First Unlock), ve kterém jsou k dispozici dešifrovací klíče pro danou vrstvu zabezpečení, tedy je nutné znát přístupový kód. Nutné rovněž bude, aby u konkrétního iOS zařízení byla možnost extrakce souborového systému, kde jsou data Threemy uložena.

U zařízení s Androidem bude nutné mít v ruce zařízení, které je zapnuté a Threemu má odemčenou uživatelským heslem, které je požadováno po každém spuštění. U nešifrovaného zařízení s Threemou nechráněnou uživatelským heslem by mělo být teoreticky možné databázi dešifrovat pomocí nechráněného klíče uloženého na zařízení.

Závěr

Aplikací, přes které je možné komunikovat je celá řada, není tak možné je všechny alespoň krátce zhodnotit v jednom článku. Nepadla zde zmínka o nativním řešení iMessage, které je vzhledem k implementaci do zařízení totožné se zprávami SMS, nebo o chatovacích službách, které jsou k dispozici pro uživatele sociálních sítí, jako jsou Facebook Messenger, Instagram, nebo TikTok. Navíc jsou dobře popsané i případy, kdy vybraní jedinci využívali pro vzájemnou komunikaci aplikace, které nejsou primárně určeny pro komunikaci. Velmi často se jedná např. o hry. Uživatelé v tomto případě spoléhají na nedůsledný přístup protistrany, která tyto aplikace vyhodnotí z pohledu informační výtěžnosti jako nezajímavé, přitom ochrana dat u těchto aplikací bývá velmi slabá, nebo žádná.

Lze jen obtížně určit nejbezpečnější řešení ze všech. Každá z popsaných aplikací má své pro a proti v závislosti na konkrétním použití a preferencích uživatele, liší se také v rámci různých operačních systémů. Obecně je možné říct, že uživatelé dbající na svou bezpečnost či soukromí v dnešní době preferují Signal nebo Threemu, obě tato řešení se řadí k těm nejbezpečnějším a šance proniknout k datům aplikace je malá.